影响了所有Office版本的Office0-Day漏洞怎么修复?

发布时间:2017-04-13 15:34 来源:www.ushendu.com

不少媒体都报道了office最新Office0-Day漏洞消息,该漏洞影响了所有Office版本,包括最新的Office2016系统软件。而目前,针对Office0-Day漏洞,微软已经发布了该漏洞的紧急修复补丁,下面,来了解一下Office0-Day漏洞的触发流程,以及Office0-Day漏洞的修复方法!

微软在今天发布了该漏洞的紧急修复补丁,漏洞编号CVE-2017-0199。

鉴于该漏洞广泛存在于Office所有版本,且已经用于真实的攻击中,VenusEye安全研究团队建议广大Office用户尽快更新操作系统,使用微软最新补丁修补该漏洞。

更新链接:点击进入

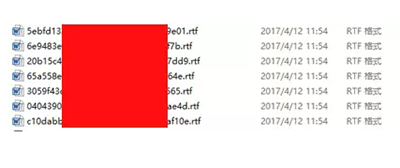

到目前为止,VenusEye团队已经获得了多个利用该漏洞的攻击样本,并且样本数量在逐渐增加。

一、详细的技术分析

经过进一步分析发现,其中有几个样本连接的后台服务器仍然存活,下面以其中一个样本为例展开分析。

样本MD5:

65a****9fe907****90e8a59236****e

实验环境:

office2013最新版本

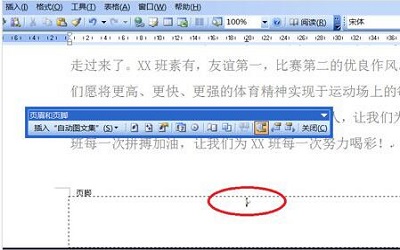

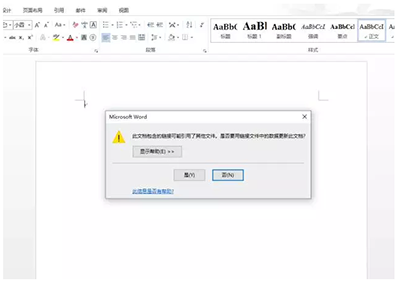

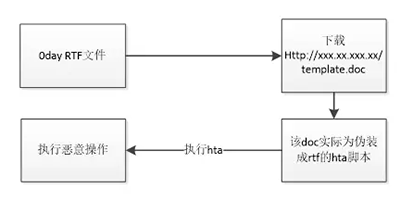

1.样本运行后,Office会弹出窗口提示“是否更新此文档”,但是此时漏洞已经触发,并连接到恶意下载服务器下载http://212.*.*.71/template.doc。

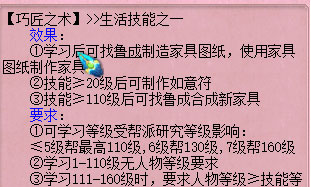

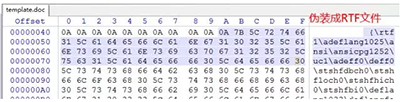

2.下载的template.doc实际是一个伪装成rtf文件的hta脚本文件。

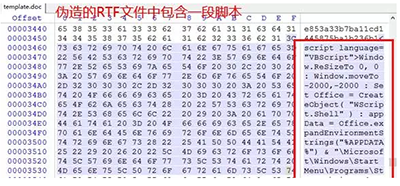

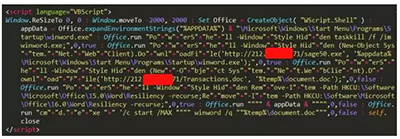

实际上,在该伪装的rtf文件中,包含一段脚本。

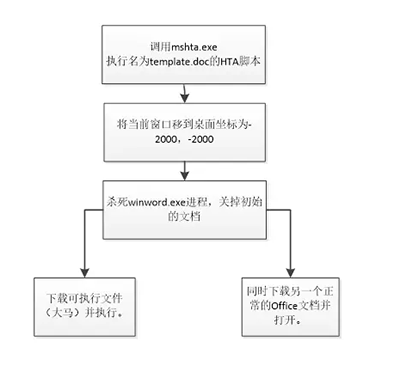

3.整个漏洞触发流程可以用如下流程图概括。

4.template.doc下载成功之后,Winword.exe会调用MicrosoftHTA应用程序(mshta.exe)执行hta文件。

5.Mshta.exe通过查找template.doc文件中的《script》《/script》标签来执行脚本。脚本内容如下:

6.脚本执行后,会执行如下操作:

(1)将当前窗口移到桌面坐标为-2000,-2000的地方,让用户看不见该窗口。

(2)使用taskkill.exe终止winword.exe进程,以隐藏word对用户的提示。

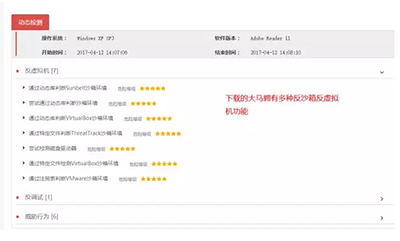

(3)下载http://212.xx.xxx.71/sage50.exe大马保存并执行。

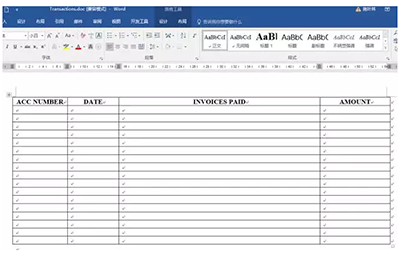

(4)最后为了避免用户怀疑,脚本还会下载一个正常的Office文档,并将其打开。

二、解决方案

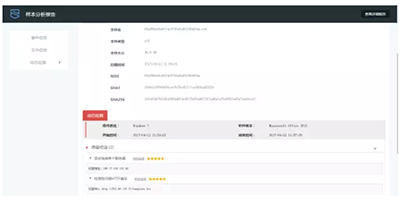

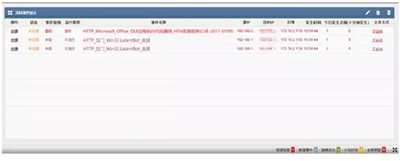

1.天阗APT产品可以对该0dayRTF文件进行报警。

并可对下载的大马进行报警。

报警。

2.天阗IDS已经添加相关事件,可以对RTF下载hta的过程进行检测,并可对下载的大马后门连接行为进行检测。

3.天清NGIPS也已添加相关事件,可以对RTF下载hta的过程进行阻断,并可对下载的大马后门连接行为进行阻断。

4.景云杀毒软件可对0dayRTF文件进行报警;

也可对下载的大马进行报警。

以上就是关于“影响了所有Office版本的Office0-Day漏洞怎么修复?”的内容,想要第一时间掌握最新的资讯?那么关注u深度是个不错的选择,小编每天为你带来精彩不断!